Blog als Recht getaggt

Im Mai 2022 wurde das Software Release für TOSIBOX® Lock 100-Geräte veröffentlicht. Nun kam noch einmal der dringende Aufruf, dass die Nutzer dieser Modelle tätig werden sollen, insofern noch keine Handlung erfolgt ist.

Setzen Sie bei Ihren Optionen auf die Dienstleistung von SECURE CORNER

Tosibox-Kun...

Quantencomputer haben das Potenzial, bestimmte komplexe Probleme wesentlich schneller zu lösen als herkömmliche Computer. Dazu gehören beispielsweise Faktorisierung großer Zahlen, die in der Kryptographie verwendet werden, sowie die Lösung bestimmter Optimierungsprobleme und Simulationen von Quanten...

Seit dem Eintritt von SSDs (Solid State Drives) in den Hardware-Markt hat die Flash-Speichertechnologie zunehmend an Bedeutung gewonnen. Durch ihre grundsätzlich überlegenen Schreib- und Lesegeschwindigkeiten sowie die beeindruckenden Zugriffszeiten auf kleinste Datenblöcke wird sie oft als der Renn...

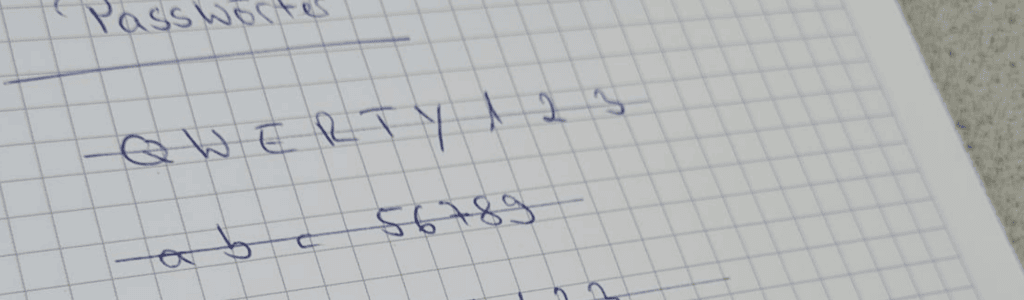

Die Bedeutung eines sicheren Passworts ist von entscheidender Bedeutung, wenn es darum geht, Daten und Accounts vor unautorisiertem Zugriff zu schützen. Ein starkes Passwort ist eine grundlegende Maßnahme (auch im Bereich der Sicherheitstechnik), da es verhindert, dass sensible Informationen in die ...

Bei SECURE CORNER sind wir stolz darauf, nicht nur digitale Sicherheitssysteme zu unterstützen , sondern auch junge Talente zu fördern. In diesem Sinne öffnen wir am 25. April 2024 erneut unsere Türen für den Girls‘ Day, um fünf Mädchen einen exklusiven Einblick in die Welt der Informatik ...